داست به مقادیر بسیار اندکی از ارز رمزنگاری گفته می شود که از روی حُسن نیت یا سوء نیت به تعداد زیادی آدرس کیف پول ارسال می شود. مهاجمان و هکرها نمی توانند ارزهای رمزنگاری کاربران را به طور مستقیم سرقت کنند، اما از این شیوه برای شناسایی صاحبان کیف پول ها و اخاذی از آنها استفاده می کنند. این مطلب به بررسی داست و حمله داستینگ می پردازد.

داست ارز رمزنگاری چیست؟

به طور کلی داست به مقدار ارز رمزنگاری برابر با کارمزد تراکنش یا کمتر از آن گفته می شود. برای مثال، بیت کوین دارای محدودیت داست در حدود 546 ساتوشی (0.00000546 بیت کوین) است که توسط نرم افزار بلاک چین بیت کوین کُور (Bitcoin Core) اعمال می شود. نودهای کیف پول هایی که چنین محدودیتی را اعمال می کنند، ممکن است تراکنش های برابر یا کمتر از 546 ساتوشی را نپذیرند.

بیت کوین چیست؟ آموزش کامل بیت کوین

داست همچنین می تواند مقدار کمی از ارز رمزنگاری باشد که پس از انجام معاملات و در نتیجه خطاهای گرد کردن عدد یا کارمزد تراکنش باقی می ماند و به مرور زمان روی هم انباشته می شود. این مقادیر کم قابل معامله نیستند، اما می توان آن را به توکن بومی صرافی تبدیل کرد.

داست یا مقادیر بسیار اندک ارز رمزنگاری نباید تهدید بزرگی باشد، زیرا عمدتا برای اهداف متعارف و قانونی و نه مقاصد خرابکارانه استفاده می شود. برای مثال، دسترسی به دارندگان کیف پول از طریق داستینگ می تواند یک روش تبلیغاتی جایگزین برای ایمیل های تبلیغاتی سنتی باشد. تراکنش های داست می تواند حاوی پیام های تبلیغاتی باشند، بنابراین به جای ایمیل های تبلیغاتی، از داستینگ استفاده می شود.

با وجود این که جای نگرانی نیست، معامله گران باید بدانند حمله داستینگ چیست و در صورت وقوع، اقدامات لازم را برای حفاظت از خود انجام دهند.

حمله داستینگ در ارز رمزنگاری چیست؟

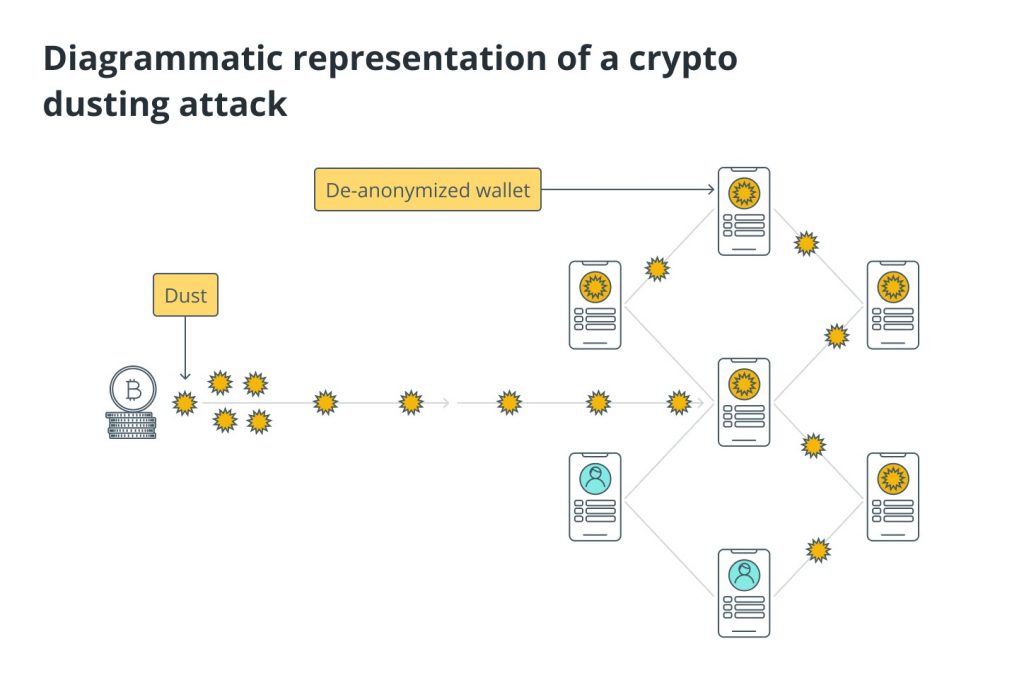

فناوری بلاک چین بر پایه ناشناس بودن استوار است؛ به این معنی که نام یا اطلاعات دارندگان آدرس ارز رمزنگاری ثبت نمی شود. با این حال، دفتر کل بلاک چین شفاف و قابل ردیابی است. بنابراین، همه می توانند تراکنش ها را مشاهده کنند و می توان فعالیت کاربران را با دنبال کردن سابقه تراکنش های آدرس ها ردیابی کرد.

هنگامی که هکرها داست یا مقدار اندک ارز رمزنگاری را به کیف پول های ارز رمزنگاری منتقل می کنند، می خواهند با ردیابی وجوه صاحبان این کیف پول ها در هنگام انتقال داست از یک آدرس به آدرس دیگر، به حریم خصوصی آنها حمله کنند. هدف هکر سرقت ارز رمزنگاری نیست ( چون داست این اجازه را نمی دهد)، بلکه آدرس هدف را با آدرس های دیگر مرتبط می کند که ممکن است منجر به شناسایی قربانی از طریق فعالیت هک خارج از بلاک چین شود.

حمله داستینگ می تواند در اکثر بلاک چین های عمومی از جمله بیت کوین، لایت کوین و دوج کوین رخ دهد. هدف حمله داستینگ پیوند دادن آدرس ها و کیف پول های مورد حمله واقع شده به اطلاعات شخصی شرکت ها یا افراد مرتبط و استفاده از اطلاعات آنها برای کلاهبرداری های پیچیده فیشینگ، تهدیدات اخاذی سایبری، باج گیری یا سرقت هویت است.

آیا همه حملات داستینگ، کلاهبرداری هستند؟

همه مبالغ اندک ارز رمزنگاری که به آدرس های کیف پول ها منتقل می شوند، کلاهبرداری نیستند. داستینگ علاوه بر فعالیت های هکرها، می تواند بنا به دلایل دیگری استفاده شود.

ممکن است دولت ها از روش داستینگ برای ربط دادن یک آدرس ارز رمزنگاری خاص به یک شخص یا سازمان و شناسایی یک سری فعالیت های مجرمانه، از جمله پولشویی، فرار مالیاتی، تهدیدات تروریستی یا برای اطمینان از رعایت قوانین و ایمنی استفاده کنند.

توسعه دهندگان همچنین ممکن است از داستینگ برای انجام تست های استرس نرم افزار خود استفاده کنند. این یک فعالیت تست نرم افزاری فراتر از محدودیت ها برای تعیین مقاومت نرم افزار و سایر عملکردها مانند سرعت پردازش تراکنش، مقیاس پذیری شبکه و پروتکل های امنیتی است. این می تواند به شناسایی باگ ها و آسیب پذیری های احتمالی در نرم افزار کمک کند و به توسعه دهندگان این امکان را می دهد تا عملکرد و امنیت آن را بهبود بخشند.

معامله گران ارز رمزنگاری معمولا به خاطر انجام معاملات، داست یا مقادیر اندکی ارز رمزنگاری دریافت می کنند و این یک حمله محسوب نمی شود. بسیاری از صرافی ها به کاربران خود این فرصت را می دهند تا این مقادیر اندک را با توکن های بومی خود برای استفاده در معاملات آتی یا ارزهای رمزنگاری دیگر با کارمزد تراکنش پایین، مبادله کنند.

حمله داستینگ چگونه انجام می شود؟

هکرها و کلاهبرداران بر این واقعیت تکیه می کنند که کاربران حتی متوجه نمی شوند مقادیر کمی از ارزهای رمزنگاری را در آدرس کیف پول خود دریافت کرده اند.

با توجه به نحوه کار بلاک چین و قابلیت ردیابی و شفافیت آنها، امکان ردیابی تراکنش های انتقال وجود دارد که ممکن است به شناسایی صاحبان کیف پول منجر شود. برای این که حمله داستینگ انجام شود، صاحب کیف پول باید داست یا مقدار اندک ارز رمزنگاری دریافتی را با سایر وجوه موجود در همان کیف پول ترکیب کرده و از آن برای تراکنش های دیگر استفاده کند.

با گنجاندن مقدار کمی از ارزهای رمزنگاری در سایر تراکنش، داست ممکن است به صورت ناخواسته و ندانسته به یک سازمان متمرکز خارج از بلاک چین فرستاده شود و هدف هکر قرار گیرد. پلتفرم متمرکز باید از قانون “KYC یا تایید هویت” پیروی کند و داده های شخصی کاربران را ذخیره کند. این می تواند به آسیب پذیری کاربر در برابر حملات فیشینگ، تهدیدات اخاذی سایبری، باج گیری و سایر هک های هدفمند از بلاک چین با قصد سرقت اطلاعات حساس منجر شود.

آدرس های آسیب پذیر در برابر حمله داستینگ

آدرس های ارز رمزنگاری که در برابر حملات داستینگ آسیب پذیرتر هستند، آدرس های مبتنی بر UTXO هستند که در بلاک چین های مختلف (عمدتا بیت کوین، لایت کوین و دش)استفاده می شوند، چون همه آنها برای مقدار باقی مانده از تراکنش ها، آدرس جدیدی ایجاد می کنند. UTXO از دو بار خرج کردن جلوگیری می کند و یک خروجی تراکنش خرج نشده است که پس از انجام تراکنش باقی می ماند و می تواند به عنوان ورودی در تراکنش دیگر استفاده شود.

این مانند پول خردی است که وقتی مشتری بعد از پرداخت یک اسکناس 10 دلاری برای خرید یک کالای 9.59 دلاری از فروشگاه دریافت می کند. درست مانند این پول خردها که می توان از آنها در خریدهای بعدی استفاده کرد، داست یا مقادیر بسیار اندک چند آدرس را می توان در تراکنش های دیگر خرج کرد. مهاجمان با شناسایی منشا وجوه حاصل از تراکنش حمله داستینگ می توانند از ابزارهای تکنولوژیکی پیشرفته برای ردیابی یک سر نخ جهت تعیین هویت قربانی استفاده کنند.

آیا در حمله داستینگ ارزهای رمزنگاری سرقت می شوند؟

یک حمله داستینگ معمولا برای شناسایی صاحب یا صاحبان کیف پول ها، افشای نام آنها، نقض حریم خصوصی و هویت آنها استفاده می شود. مهاجمان در این حملات نمی توانند مستقیما ارزهای رمزنگاری را سرقت کنند، بلکه آنها این نوع حملات را با هدف شناسایی فعالیت های اجتماعی قربانیان (که از طریق ترکیبی از آدرس های مختلف ردیابی می شوند) انجام می دهند تا باج گیری کنند.

با گذشت زمان و موارد استفاده جدید فناوری بلاک چین، مانند توکن های NFT و دیفای، مهاجمان ماهرتر شده اند و یاد گرفته اند که توکن های کلاهبرداری را در قالب ایردراپ های رایگان ارز رمزنگاری ارائه کنند. دارندگان کیف پول می توانند با مطالبه آنها از پروژه های محبوب NFT در سایت های فیشینگ ایجاد شده توسط هکرها (که معتبر به نظر می رسند)، به این توکن های رایگان دسترسی داشته باشند. چنین سایت هایی به قدری شبیه به سایت های معتبر هستند که متمایز کردن آنها از یکدیگر بسیار دشوار است.

سرقت دارایی کاربر از طریق سایت فیشینگ

سایت های فیشینگ نام های کاربری و رمزهای عبور را سرقت نمی کنند، اما کاربر را متقاعد می کنند که کیف پول خود را به این سایت های مخرب متصل کند. کاربران ناآگاه با دادن مجوز به این سایت های فیشینگ برای دسترسی به کیف پول هایشان، هکرها را قادر می سازند تا وجوه و دارایی های NFT آنها را به کیف پول های خود منتقل کنند و با استفاده از خطوط مخرب کد در قراردادهای هوشمند، ارزهای رمزنگاری را سرقت کنند.

علاوه بر این، حملات داستینگ بر روی کیف پول های مبتنی بر مرورگر (مانند متامسک و تراست والت) رخ می دهند، چون از این کیف پول ها برای ورود به اپلیکیشن های غیرمتمرکز (DApps) و سرویس های وب 3.0 استفاده می شود. کیف پول های مبتنی بر مرورگر در برابر حملات داستینگ آسیب پذیر هستند، زیرا بیشتر در دسترس عموم قرار دارند و هکرها یا کلاهبرداران به راحتی از انها سواستفاده می کنند.

همه چیز درباره کیف پول تراست والت(trust wallet)؛ نحوه نصب، راه اندازی و کار با تراست والت

نصب، راهاندازی و نحوه استفاده از کیفپول متامسک

چگونه حملات داستینگ ارز رمزنگاری را شناسایی کنیم؟

تراکنش حمله داستینگ در تاریخچه تراکنش کیف پول قابل مشاهده است، بنابراین بررسی این که آیا واریز داست یا مقادیر اندک با نیت سوء انجام شده یا خیر، کار سختی نیست. با توجه به نحوه فعالیت صرافی های ارز رمزنگاری و رعایت قوانین ضد پولشویی (AML) و تایید هویت (KYC)، این پلتفرم هااطلاعات کاربران خود را ذخیره می کنند و آنها را به هدف احتمالی کلاهبرداران و مهاجمان ارزهای دیجیتال تبدیل می کنند.

صرافی بایننس در اکتبر 2020 با ارسال مقادیر کمی از BNB به کیف پول های متعدد، با حمله داستینگ مواجه شد. هنگامی که قربانیان این مقادیر اندک را به همراه وجوه خود ارسال کردند، یک تایید تراکنش با یک لینک بدافزار و پیشنهادی دریافت کردند که آنها را فریب داد تا روی آن کلیک کنند و ندانسته هک شوند.

پس از یک حمله داستینگ، سرویس های ارائه دهنده خدمات ارز رمزنگاری (مانند صرافی ها یا کیف پول ها) مجبور می شوند اقدامات جدی تری را برای جلوگیری از چنین حملاتی در آینده انجام دهند.

در اواخر سال 2018، توسعه دهندگان کیف پول سامورائی به برخی از کاربران خود هشدار دادند که در معرض حمله داستینگ قرار گرفته و از آنها خواستند تا برای رفع این مشکل، حالت “Do Not Spend” را در UTXO انتخاب کنند. توسعه دهندگان خیلی سریع یک هشدار ردیابی داست و یک ویژگی با کاربری آسان برای شناسایی وجوه مشکوک با یادداشت “Do Not Spend” به مرحله اجرا درآوردند تا به کاربران کمک کنند از تراکنش های خود در برابر حملات احتمالی در آینده محافظت کنند.

چگونه از حملات داستینگ جلوگیری کنیم؟

با توجه به افزایش تدریجی کارمزد تراکنش ها (به ویژه در بلاک چین بیت کوین و اتریوم) انجام یک حمله داستینگ برای هکرها نسبت به چند سال پیش گران تر شده است. با این حال، کاربران ارزهای رمزنگاری باید چند اقدام مهم برای ایمن سازی وجوه خود انجام دهند.

اتریوم چیست؟ آموزش کامل اتریوم

از آنجایی که حملات داستینگ بر تجزیه و تحلیل توام چندین آدرس متکی است، اگر مقادیر اندک ارز رمزنگاری یا داست منتقل نشوند، تراکنشی برای ردیابی و شناسایی کیف پول ها وجود نخواهد داشت.

برخی اقدامات برای جلوگیری از حمله داستینگ

اقدامات ساده ای مانند بررسی دقیق و آموزش، می توانند راه های موثری برای جلوگیری از این حملات باشند. البته، روش های دیگری برای محافظت از کیف پول وجود دارد که در ادامه به برخی از آنها اشاره می کنیم:

- از ابزارهای حفظ حریم خصوصی (مانند نرم افزار TOR یا شبکه خصوصی مجازی (VPN)) برای افزایش امنیت و ناشناس بودن استفاده کنید.

- از یک کیف پول سلسله مراتبی قطعی (HD) استفاده کنید، چون این نوع کیف پول ها با ایجاد آدرس جدید برای هر تراکنش جدید، ردیابی تراکنش ها را برای هکرها دشوار می کند.

- از سرویس های تبدیل داست استفاده کنید که به طور خودکار مقادیر اندک ارز رمزنگاری را به توکن های بومی تبدیل می کنند و می توانید آنها را در معاملات بعدی خود خرج کنید.

انجام این اقدامات به کاربران کمک می کند تا از سرمایه خود محافظت کنند. کاربران ارز رمزنگاری باید علاوه بر حملات داستینگ و فاش کردن هویت، از سایر تهدیدات سایبری نیز آگاه باشند. برای مثال، باج افزار بدافزاری است که برای جلوگیری از دسترسی کاربر یا سازمان به حساب های ارز رمزنگاری خود طراحی شده است و تا زمانی که کاربر یا سازمان مبلغ درخواستی مهاجم را پرداخت نکند نمی تواند به حساب خود دسترسی داشته باشد.

کریپتوجکینگ یا استخراج ارز رمزنگاری بدون اجازه (به انگلیسی:cryptojacking) نوعی از جرایم سایبری است که در آن یک مهاجم به صورت مخفیانه از قدرت محاسباتی قربانی برای استخراج ارز رمزنگاری استفاده می کند. ارز رمزنگاری می تواند فناوری سودآور و کارآمدی باشد، اما همچنین می تواند مورد سوء استفاده هکرها و افراد شرور (که هدفشان سرقت اطلاعات و دارایی های کاربران است) قرار بگیرد. به همین دلیل است که کاربران باید همیشه احتیاط کنند و از ریسک های این بازار نوپا مطلع باشند.

Bitcoin : $73590.08 0.32

Bitcoin : $73590.08 0.32  Ethereum : $2000.99 1.11

Ethereum : $2000.99 1.11  Tether USDt : $1

Tether USDt : $1  BNB : $708.85 1.37

BNB : $708.85 1.37  XRP : $1.33 1.38

XRP : $1.33 1.38  USDC : $1

USDC : $1  Solana : $81.72 1.31

Solana : $81.72 1.31  TRON : $0.35 0.83

TRON : $0.35 0.83  Hyperliquid : $69.57 3.26

Hyperliquid : $69.57 3.26  Dogecoin : $0.1 1.55

Dogecoin : $0.1 1.55  UNUS SED LEO : $10.07 0.05

UNUS SED LEO : $10.07 0.05  Zcash : $546.4 2.42

Zcash : $546.4 2.42  Cardano : $0.23 1.58

Cardano : $0.23 1.58  Stellar : $0.25 2.62

Stellar : $0.25 2.62  Monero : $361.83 4.7

Monero : $361.83 4.7  Chainlink : $9.06 1.85

Chainlink : $9.06 1.85  Bitcoin Cash : $301.08 1.48

Bitcoin Cash : $301.08 1.48  Canton : $0.16 1.36

Canton : $0.16 1.36  Dai : $1 0.01

Dai : $1 0.01  Toncoin : $1.87 1.14

Toncoin : $1.87 1.14